أصبحت الهواتف المحمولة فريسة جديدة مفضلة للمتسللين وغيرهم من عامة الناس. بمجرد اختراقها، توفر هواتفنا وصولاً سهلاً إلى معلوماتنا الشخصية والمالية، مما يمنح المتسللين القدرة على بيع هذه المعلومات على شبكة الإنترنت المظلمة وسرقة معلوماتنا.

جدول المحتويات

- تطبيقات القرصنة للأندرويد

- هاك Android مع Droidjack بالتفصيل

- اختراق Android عبر Gmail

- كيف تحمي نفسك من هجمات القراصنة؟

- اختراق android باستخدام metasploit

- اختراق جهاز Android عن طريق رقم الهاتف المحمول

- الطريقة الأولى:

- الطريقة الثانية:

- اختراق Android على نفس الشبكة

- كيفية اختراق Android عبر رابط Amalgam؟

- الطريقة الأولى:

- الطريقة الثانية:

- كيفية اختراق التراجع المحمول؟

تطبيقات القرصنة للأندرويد

- أحد أكثر الطرق شيوعًا التي يمكن للمتسلل من خلالها اختراق الهاتف هي استخدام تطبيقات قرصنة خطيرة.

- يجب توضيح أن معظم هذه التطبيقات تتم برمجتها بواسطة قراصنة.

- لأن هؤلاء الناس يطورونها لاستخدامها لأنفسهم.

- قام بعض المتسللين الآخرين بتطوير وتحديث تطبيقات يمكن لأي شخص استخدامها.

- يتم دفع بعض هذه التطبيقات، بينما يتم تقديم البعض الآخر مجانًا.

- لكن تصفح التطبيقات المجانية لا يتم لأنها غالبًا مفخخة.

- من أشهر التطبيقات في هذا المجال تطبيق يسمى Droidjack.

- واحدة من المزايا الرئيسية لهذا التطبيق هي أنه مدفوع.

- ومع ذلك، من الممكن تنزيله مجانًا من بعض مواقع الويب.

شاهد أيضاً: اسم برنامج تنظيف الجهاز من الفيروسات و تسريع تشغيله

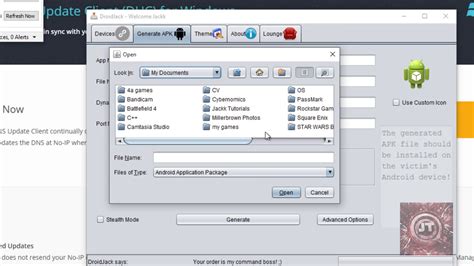

هاك Android مع Droidjack بالتفصيل

من بين أشياء أخرى، يمكن لهذا البرنامج القيام بما يلي:

- استمع إلى المكالمات.

- من الممكن إجراء مكالمة عبر هاتف المتسلل.

- من الممكن سماع MicroPhone.

- يمكن التقاط الصور.

- بالطبع، يتم اختراق كاميرا هاتف Android والتحكم فيها عن بُعد.

- يمكن للمتسلل تنزيل تسجيلات المكالمات والاستماع إليها.

- قراءة المحادثات في أي تطبيق.

اختراق Android عبر Gmail

بالطبع، قد يتمكن المتسللون من اختراق هاتفك باستخدام Gmail فقط، وقد يتمكنون من الاختراق إذا اشترى شخص ما هاتف Android أو iPhone.

الخطوة الأولى هي إدخال حساب Gmail أو حساب iPhone حتى نتمكن من تنزيل التطبيقات واستخدام الهاتف.

إذا قمت بإدخال حساب Gmail، فيمكن اختراق هذا الحساب إذا لم تحميه جيدًا من المتسللين.

هناك طرق متعددة لاختراق الحساب المرتبط بهاتفك.

من الممكن الوصول إلى معلومات حساسة عنك وعرض صورك وملفاتك باستخدام Gmail فقط.

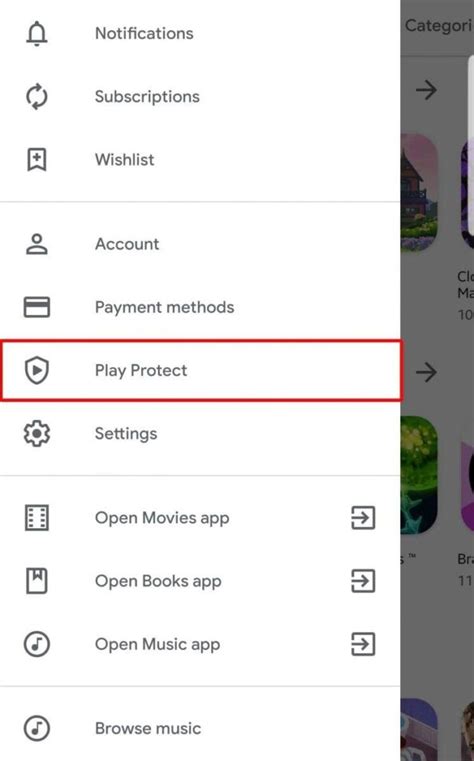

كيف تحمي نفسك من هجمات القراصنة؟

- يمكنك حماية حساب Gmail الخاص بك عن طريق تعيين كلمة مرور قوية.

- لا ينبغي استخدام نفس Gmail على أكثر من هاتف واحد.

- من المهم أن يكون رقم الهاتف الذي أدخله الشخص عند تنشيط Gmail الخاص بك هو رقم الشخص.

- يجب تجنب أي رسائل مشبوهة يتم إرسالها إلى حساب بريدك الإلكتروني.

- كن متشككًا في الروابط والمرفقات، إذا لم تكن متأكدًا من المصدر، فلا تستخدم الرابط أو تفتح المرفق.

- تأكد من أن بياناتك آمنة في حالة سرقة جهازك المحمول أو فقده.

- يمكنك ضبط جهازك ليغلق نفسه بعد عدد محدد من محاولات تسجيل الدخول الفاشلة.

- قم بتنزيل التطبيقات فقط من المصادر الموثوقة التي بنت سمعة طيبة.

- تأكد من تحديث برامجك وتطبيقاتك بانتظام وتخلص من التطبيقات القديمة التي لا تستخدمها.

اختراق android باستخدام metasploit

- يمكن اختراق الهاتف من قبل العديد من المتسللين المحترفين باستخدام Metasploit.

- لكننا نحتاج إلى معرفة معنى كلمة metasploit أولاً.

- هذه مجموعة من الأساليب التي يستخدمها المتسللون لفحص الأنظمة واكتشاف نقاط الضعف فيها.

- على سبيل المثال، عندما يكتشف أحد المتطفلين ثغرة أمنية.

- أو طريقة محددة لاختراق شيء يتم الإبلاغ عنه حتى تتمكن الشركات الأخرى من التحقق من نظامها أو موقعها على الويب مع اكتشاف الثغرة الأمنية.

- من ناحية أخرى، Metasploit هو مشروع يضمن أمن المعلومات من خلال اكتشاف نقاط الضعف ودعم اختبار الاختراق.

- يجب التأكيد على أن الإنجاز الرئيسي لهذا المشروع هو منصة Metaplot مفتوحة المصدر.

- بعد قولي هذا، إنها أداة تسمح للمتسلل بفتح منفذ في الجهاز المستهدف من أجل التطفل عليه.

اختراق جهاز Android عن طريق رقم الهاتف المحمول

من الناحية الفنية، من الممكن اختراق WhatsApp Android عن طريق رقم الهاتف.

نظرًا لأن العديد من الطرق تتطلب مستوى عالٍ من الخبرة في هذا المجال، يمكن استخدام تقنية استنساخ بطاقة SIM.

للحصول على رقم هاتفك، استخدم رقم الهاتف للحصول على حساب Gmail وبالتالي اختراق Android المرتبط بحساب Gmail.

الطريقة الأولى:

باستخدام الهندسة الاجتماعية، يمكن للعديد من المتسللين معرفة معلومات مهمة وخطيرة عنك.

حيث أنه من الممكن استخدام هذه المعلومات لسرقة معلومات حسابك وبالتالي اختراقك.

كل ما يتطلبه الأمر هو مكالمة هاتفية أو محادثة عبر وسائل التواصل الاجتماعي.

يمكن للقراصنة اختراق الهاتف فقط عن طريق الاتصال من خلال الهندسة الاجتماعية.

وهو ما يفسر على أنه تقنيات متعددة تُستخدم لخداع الأشخاص للكشف عن البيانات التي قد تكون سرية للغاية.

تستخدم الهندسة الاجتماعية أحيانًا في الاحتيال عبر الإنترنت.

الطريقة الثانية:

يعد استنساخ بطاقة SIM تقنية خطيرة للغاية ومكلفة.

في حالة تلقي المخترقين مبلغًا كبيرًا من المال من شخص يريد اختراق هاتف Android لشخص ما.

يمكنه نسخ بطاقة SIM من بطاقة الضحية وبالتالي التجسس على Android.

عند استنساخ بطاقة SIM، يتم استخدامها كمعرف فريد لجهازك.

يقوم بإرسال واستقبال المكالمات والرسائل القصيرة والمزيد.

يمكن استنساخ بطاقة SIM الخاصة بك.

راجع أيضًا: كيفية إعادة ضبط المصنع على Samsung

اختراق Android على نفس الشبكة

من الممكن أيضًا اختراق شبكة WiFi عبر هاتف Android.

يمكن بالتأكيد أن يكون Android مخترقًا متصلًا على نفس الشبكة.

هناك العديد من التطبيقات التي تسهل عليك العثور على معلومات بسيطة حول هاتف شخص ما متصل بنفس الشبكة.

يُطلق على هذه التقنية اسم “هجوم الرجل في الوسط” لأنها تسمح للمتسلل باختراق شبكة Wi-Fi.

التجسس على كل ما يفعله الشخص على الكمبيوتر والوصول إلى معلومات سرية خطيرة.

كيفية اختراق Android عبر رابط Amalgam؟

من الممكن اختراق هاتفك المحمول والوصول إلى جميع ملفاته ببساطة عن طريق إدخال رابط ملغوم.

ومع ذلك، يجب توضيح أن هناك طريقتين أساسيتين يمكن للقراصنة من خلالها استخدام الروابط التي تجعلك ضحية لهجمات القرصنة.

الطريقة الأولى:

يهدف إلى إنشاء صفحة حساب Gmail وهمية وإرسالها إليك.

لأن هذه الصفحة مطابقة للصفحة الحقيقية لتسجيل الدخول إلى حساب Gmail الخاص بك.

من خلال هذه الطريقة، يمكن للقراصنة الوصول بسهولة إلى ملايين الحسابات حول العالم باستخدام رابط.

الطريقة الثانية:

- من خلال هذه الطريقة، قد يتمكن المخترق من استخدام الرابط المدمج بين العديد من الطرق الشائعة.

- ما المتسللين الذين يستخدمون لسرقة الحسابات واختراق الأجهزة؟

- كل ما عليك فعله هو إنشاء خادم ضار وتحميله على موقع الويب والحصول على رابط تنزيل مباشر.

- بعد الحصول على رابط مباشر، كل ما تبقى هو إرسال هذا الرابط إلى الشخص الذي تريد اختراق هاتفه.

- بعد أن يدخل الشخص هذا الرابط، سيتم تنزيل برنامج على هاتف الشخص يمكنه فتح كاميرا الهاتف وعرض جميع الملفات الموجودة على الهاتف بسهولة.

كيفية اختراق التراجع المحمول؟

في هذه المقالة، سوف تتعلم كيفية اختراق Backtrack 5 للهاتف المحمول.

نظرًا لكونها واحدة من أكثر الطرق المتاحة تقدمًا، فإن هذه الطريقة بسيطة جدًا وخالية من أي تعقيد.

يتم اتباع الخطوات التالية:

- قم بتشغيل التراجع.

- . تم تسجيل الدخول

- هذه هي الطريقة التي يتم بها إدخال Social.

- ثم انقر فوق أدوات الهندسة الاجتماعية.

- لذلك انقر فوق أدوات الاستغلال.

- ثم انقر فوق Backtrack ثم انقر فوق Set Applications (تعيين التطبيقات).

- تم الضغط على مجموعة أدوات الهندسة.

- يأخذك هذا إلى مجموعة أدوات الهندسة الاجتماعية.

- يجب تحديد الخيار الثاني موجهات هجوم موقع الويب، أي النوع 2.

- لذلك، يتم إدخال الرقم 3 لتحديد طريقة هجوم Credential Harvester.

- في شاشة موجهات هجوم موقع الويب، اكتب 2 لتحديد Site Cloner.

- في هذه الخطوة، تتم كتابة الموقع المراد انتحاله أو استنساخه.

- بعد دخول الموقع، اضغط على Enter.

راجع أيضًا: كيفية إدخال جهاز التوجيه 192.168.1.1

لذلك في نهاية المقال نتمنى أن نكون قد أجبنا على جميع أسئلتكم، ولا تنسوا مشاركة المقال، نتمنى أن ينال المقال إعجابكم.